«Безопасность в Цифровую эпоху»

Цель исследования :

Каким образом в условиях цифровизации общества осуществлять защиту информации?

Гипотеза исследования.

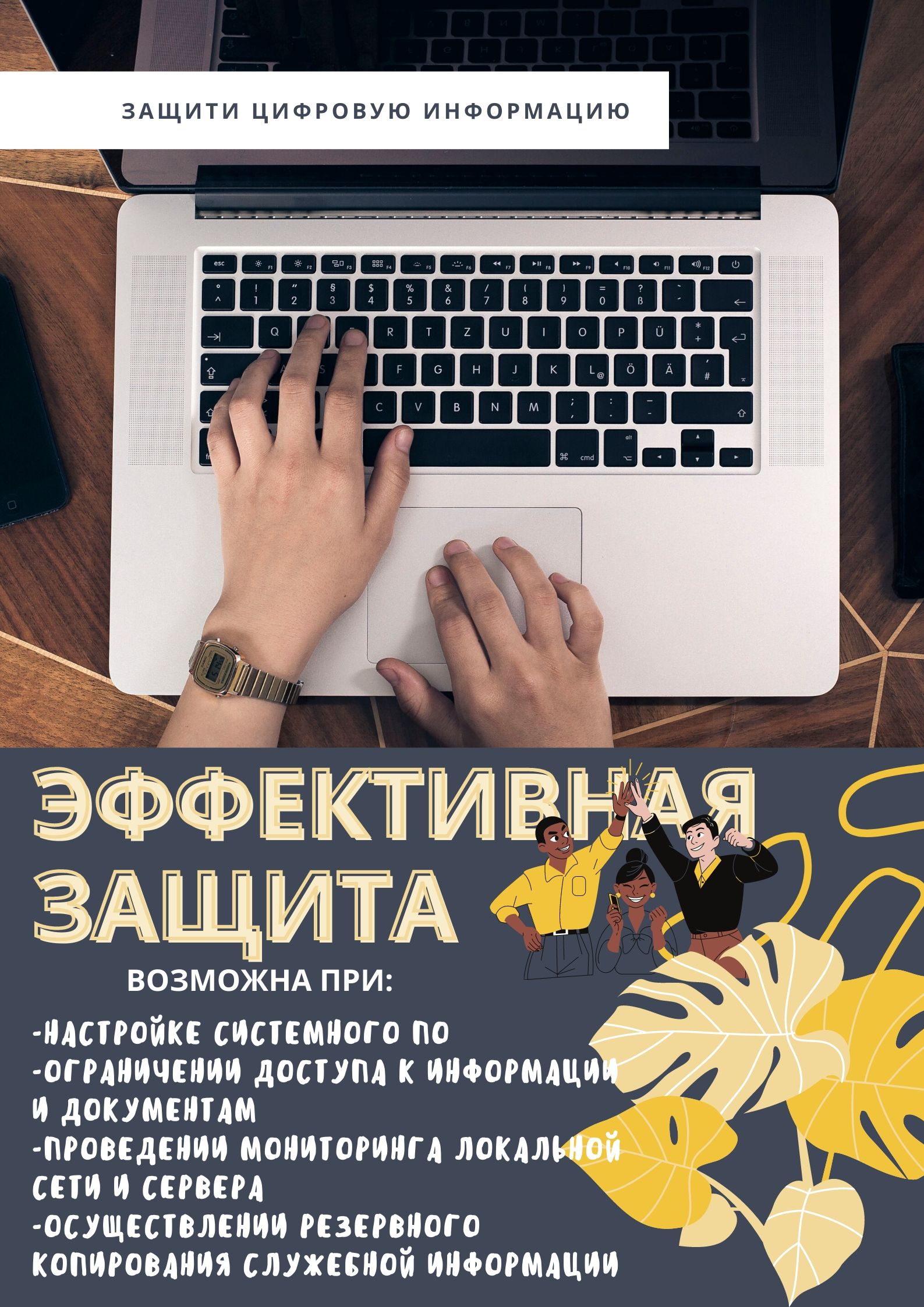

Наиболее эффективная защита информации возможна при регулярном

проведении следующих мероприятий:

1) Настройка системного программного обеспечения для организации фильтрации каналов связи

и ограничения доступа к служебной информации и документам (в том числе учебным

материалам)

2) Проведение мониторинга рабочих компьютерных мест, локальной сети учреждения,

хранилища информации (сервера) на наличие системных ошибок и компьютерных вирусов.

З) Осуществление резервного копирования служебной информации и документов.

Основные задачи :

- Узнать какие существуют технические методы защиты информации.

- Узнать какие существуют программные методы защиты информации.

- Как защитить свою личную информацию, размещенную в сети Интернет, от взлома?

- Как правильно выбрать пароль для для личного кабинета порталов в сети Интернет?

Методы исследования : исследовательский, частично-поисковый, репродуктивный.

История становления защиты информации

Исследование:

- Основные методы и средства защиты информации от компьютерных вирусов.

1.Организационная — Организационные меры защиты ВТ включают в себя совокупность организационных мероприятий: по подбору, проверке и инструктажу персонала; разработке плана восстановления информационных объектов после входа их из строя; организации программно-технического обслуживания ВТ; возложению дисциплинарной ответственности на лиц по обеспечению безопасности конкретных ВТ;

2. Программная защита — Антивирус — это программа, предназначенная для сканирования и распознавания на компьютере пользователя программ или скриптов , макросов , которые могут причинить вред пользователю или существенно замедлить работу компьютера.

3. Аппаратная защита — Аппаратные средства информационной защиты включают электронные и электронно-механические устройства, призванные выполнять функции по обеспечению безопасности информации.

- Действия после заражения вирусом.

1. Отключить компьютер от сети(локальной, интернет).

2. Провести полное сканирование компьютера.

3. Удалить все найденные вирусы или использовать диск для восстановления системы.

4. Принять все возможные меры защиты от вирусов.

- Организация защиты рабочего места .

1.Установка защитного ПО(Фильтры, Firewall,антивирусные программы)

2.Установка пароля

3.Ограничение в доступе к некоторым функциям

4.После работы сохранить все данные на съемные носители.

Презентация с результатами исследования

Интересные, курьезные и т.п. факты

- 30 ноября каждого года отмечается Всемирный день компьютерной безопасности («Computer Security Day“).

- По данным Message Anti-Abuse Working Group, от 88 до 92% всех электронных писем, отправленных в первой половине 2010 года, являются спамом. Сегодня присутствие спама в онлайн-переписке выросло до 97%.

- Если вы обнаружите баг в системе безопасности Facebook, вам заплатят 500 долларов.

- Множество современных компьютерных игр используют защиту Denuvo для защиты от взлома и утечки лицензионных игр в сеть.

- Российским хакерам из Челябинска Василию Горшкову и Алексею Иванову удалось в 2000 году взломать платежные системы PayPal, Western Union и многие другие — всего 40 компаний в 10 американских штатах. Хакеры украли 25 миллионов долларов с 16 тысяч кредитных карт.

Выводы:

- В работе были изучены материалы по проблемам информационной безопасности, связанным с воздействием компьютерных вирусов на данные, хранящиеся на различных цифровых носителях.

- В результате были определены основные виды компьютерных вирусов, способы и характерные признаки их воздействия на данные.

- В качестве средств и методов, позволяющих решить данную проблему информационной безопасности в работе было предложено несколько видов защиты: аппаратная, программная и организационная.

Опрос пользователей:

Литература

1. Бабаш, А.В. Информационная безопасность. Лабораторный практикум: Учебное пособие / А.В. Бабаш, Е.К. Баранова, Ю.Н. Мельников. — М.: КноРус, 2013. — 136 c.

2. Гафнер, В.В. Информационная безопасность: Учебное пособие / В.В. Гафнер. — Рн/Д: Феникс, 2010. — 324 c.

3. Громов, Ю.Ю. Информационная безопасность и защита информации: Учебное пособие / Ю.Ю. Громов, В.О. Драчев, О.Г. Иванова. — Ст. Оскол: ТНТ, 2010. — 384 c.